سرقت ۳۰۰ میلیون دلار از قربانیان حملات فیشینگ در سال ۲۰۲۳

پلتفرم امنیت بلاک چین Scam Sniffer در گزارش «۲۰۲۳ Wallet Drainers» خود، روندهای مورد استفاده در کلاهبرداریهای فیشینگ کریپتویی به دست کیتهای تخلیه را تحلیل و بررسی کرده است.

در سال ۲۰۲۳، بیش از ۳۲۴ هزار کاربر کریپتویی قربانی کلاهبرداریهای فیشینگ شدند و حدود ۲۹۵ میلیون دلار از داراییهای دیجیتال به دست بدافزارها به سرقت رفت.

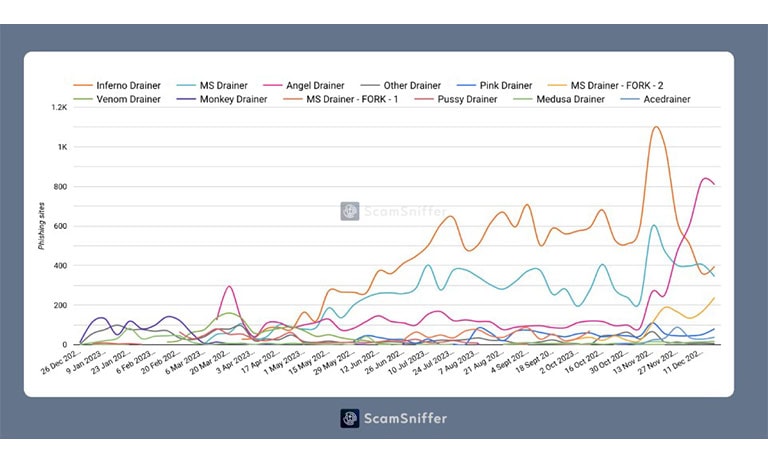

به گزارش والکس و به نقل از Cointelegraph، پلتفرم امنیت بلاکچین Scam Sniffer در گزارش «۲۰۲۳ Wallet Drainers» خود، روندهای مورد استفاده در کلاهبرداریهای فیشینگ کریپتویی به دست بدافزارها را تحلیل و بررسی کرده است. این پلتفرم تاکید دارد که در طول سال ۲۰۲۳، فعالیتهای فیشینگ به طور مداوم رشد کردهاند.

علاوه بر این، Scam Sniffer همچنین گزارش داده که حتی وقتی بدافزار وجود نداشته باشد، «باندهای فیشینگ» کسبوکار خود را به جای دیگری منتقل میکند. این امر نشاندهنده در دسترس بودن دائم خدمات برای کلاهبرداران پلتفرمهای مختلف است.

در تاریخ ۲ مارس (۱۱ اسفند ۱۴۰۱)، بدافزار Monkey Drainer که مسئول برخی از سوءاستفادههای فیشینگ بزرگ و مهم بوده، کسب و کار خود را تعطیل کرد. اما جالب اینجاست که این بدافزار پیش از تعطیلی، یک سرویس کلاهبرداری جایگزین را به مشتریان خود معرفی کرده است. Scam Sniffer تخمین میزد که Monkey Drainer پیش از خاتمه دادن به فعالیت خود، حدود ۱۶ میلیون دلار دارایی دیجیتالی را سرقت کرده است.

Inferno Drainer نیز در سال ۲۰۲۳ و پس از سرقت حدود ۸۱ میلیون دلار دارایی دیجیتال تعطیل شد. طبق گفتههای Scam Sniffer، به نظر میرسد که Angel Drainer پس از پایان فعالیت Inferno Drainer، مسئولیت ارائه خدمات آن را به دست گرفته است.

Scam Sniffer نحوه دریافت ترافیک سایتهای فیشینگ را نیز تجزیه و تحلیل کرده است. یکی از روشهایی که سارقان کریپتویی از آن استفاده میکنند، هک کردن حسابهای رسمی دیسکورد و X (توئیتر سابق) پروژه و سپس انتشار لینکهای فیشینگ از طریق پستها است.

وبسایتهای فیشینگ با انجام ایردراپهای جعلی رمزارزی و یا توکنهای غیرقابل معاوضه (توکن NFT) ترافیک ارگانیک دریافت میکنند. آنها همچنین لینکهای دیسکورد منقضی شده را تصاحب میکنند و نظرات و منشنهای اسپم را درباره آنها در پلتفرم X به اشتراک میگذارند.

علاوه بر این، طبق گفته Scam Sniffer، کلاهبرداران موفق شدهاند دستورالعملهای تبلیغاتی گوگل و X را دور بزنند. این شرکت گزارش داده که وبسایتهای فیشینگ قادر به انتشار تبلیغات پولی در سرچ گوگل و توییتر هستند.

اولین نفری باشید که نظر خود را به اشتراک میگذارید!

اولین نفری باشید که نظر خود را به اشتراک میگذارید!

قیمت بیت کوین BTC

قیمت بیت کوین BTC قیمت اتریوم ETH

قیمت اتریوم ETH قیمت بایننس کوین BNB

قیمت بایننس کوین BNB قیمت تتر USDT

قیمت تتر USDT قیمت نات کوین NOT

قیمت نات کوین NOT قیمت پکس گلد PAXG

قیمت پکس گلد PAXG قیمت کاردانو ADA

قیمت کاردانو ADA قیمت پولکادات DOT

قیمت پولکادات DOT قیمت ترون TRX

قیمت ترون TRX قیمت ریپل XRP

قیمت ریپل XRP قیمت سولانا SOL

قیمت سولانا SOL قیمت اوالانچ AVAX

قیمت اوالانچ AVAX قیمت آربیتروم ARB

قیمت آربیتروم ARB قیمت پپه PEPE

قیمت پپه PEPE قیمت تون کوین TON

قیمت تون کوین TON