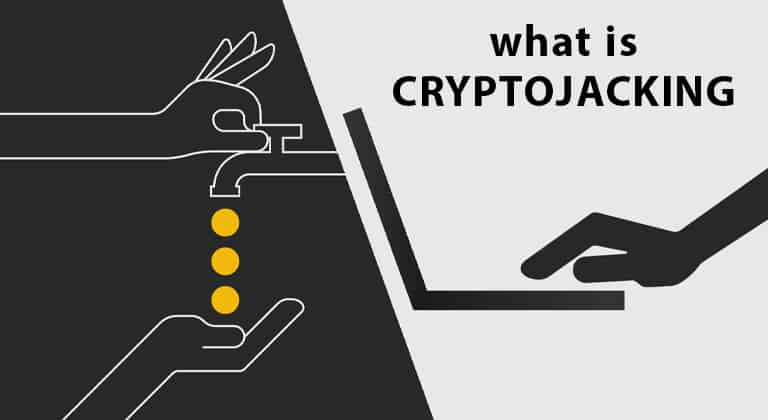

کریپتوجکینگ چیست؟ روشهای مقابله با سارقان ارز دیجیتال

کریپتوجکینگ استفاده از قدرت پردازش کامپیوترها برای استخراج رمزارزها است. با این نوع روش هک و راه های مقابله با آن بیشتر آشنا شوید.

کریپتوجکینگ یک نوع جرم سایبری است که از قدرت پردازش کامپیوتر شخص قربانی برای استخراج ارز دیجیتال استفاده میکند. در این مقاله والکس، به بررسی این استفاده غیرمجاز از سیستمهای رایانه افراد میپردازیم و روشهای مقالبه با این نوع هک را معرفی میکنیم.

کریپتوجکینگ چیست؟

کریپتوجکینگ (cryptojacking) نوعی جرم در فضای بازار رمزارزها است که در واقع قدرت پردازش کامپیوترهای دیگر را به سرقت میبرد. در این حمله فرد قربانی به نحوی به هکر یا مجرم اجازه دسترسی به این قدرت پردازش را میدهد. برای مثال کلیک کردن روی یک لینک ناامن در ایمیل شخصی یا ورود به سایتهای ناامن، میتواند یکی از این روشها باشد. ماینر یا همان هکر از این طریق یک بد افزار (ویروس یا غیره) روی سیستم شما نصب میکند و از این طریق کامپیوترتان را تبدیل به یک نود استخراج میکند.

در واقع برای استخراج برخی از رمزارزهای بر بستر بلاکچین، میتوان از قدرت پردازش کامپیوترها استفاده کرد. البته همهی رمزارزها را نمیتوان با قدرت هش پایینِ دستگاههای خانگی استخراج کرد. برای مثال استخراج بیت کوین به دستگاههای Asic قدرتمند نیاز دارد. بنابراین در سالهای اخیر، هکرها حملات کریپتوجکینگ را بیشتر برای استخراج رمزارزهایی مانند مونرو استفاده میکنند که میتوان با دستگاههای سبک هم آنها را استخراج کرد.

کریپتوجکرها رایانهها، لپ تاپها، تلفنها، سرورها و زیرساختهای ابری را هدف قرار میدهند. آنها به آلوده کردن دستگاههای کاربران معمولی گرفته تا سازمانهای دولتی در سراسر جهان میپردازند. بر اساس گزارش سالانه آژانس امنیت سایبری اتحادیه اروپا (ENISA)، کریپتوجکینگ سومین تهدید امنیت سایبری رایج در سال 2021 بود. در همان سال، تیم اقدام امنیت سایبری گوگل دریافت که 86 درصد از پلتفرمهای ابری در معرض خطر ناشی از سرقت کریپتو است. شرکت سیسکو نیز در سال 2020، گزارش داد که 69 درصد از مشتریانش تحت تأثیر بدافزارهای کریپتوجکینگ قرار گرفتهاند. در سال 2024 و در گزارش کمیسیون امنیت سایبری اتحادیه اروپا، کریپتوجکینگ همچنان در لیست تهدیدهای جدی سایبری و زیرمجموعه بدافزارها قرار دارد.

انواع روشهای کریپتوجکینگ (cryptojacking)

کریپتوجکرها بیشتر از یک راه برای دسترسی به کامپیوتر شما در اختیار دارند:

1- اولین راه، یک راه قدیمی و کلاسیک است که روی یک لینک ناامن در یک ایمیل کلیک میکنید. این لینک به صورت خودکار یک کد را روی کامپیوتر شما لود میکند و از همان لحظه کار کریپتوجکر آغاز میشود. برنامه استخراج در بکگراند کامپیوتر شما فعال است. در این حالت، کد به صورت یک تهدید مداوم در کامپیوتر شما وجود دارد و سیستم شما را آلوده کرده است.

2- یک راه دیگر کریپتوجکرها، استفاده از تبلیغات کلیکی در صفحات مرورگرها است. در این روش یک کد جاوا اسکریپت در لینک تبلیغ پنهان شده است و با انتخاب آن، کد در مرورگر فعال میشود. بنابراین زمانی که کاربر از مرورگر استفاده میکند، عملاً در کار استخراج ارز با کریپتوجکرها همکاری میکند.

3- قرار دادن کد مخرب در بازیهای آنلاین و سایر برنامههایی که محتوای رایگان در اختیار کاربر قرار میدهند نیز رایج است. در واقع، گردانندهی سایت به کاربران خدمات ارائه میدهد و زمانی که کاربر در حال استفاده از خدمات است، قدرت پردازش خود را هم در اختیار سایت قرار میدهد تا برای استخراج رمزارز استفاده شود. به محض اینکه کاربر استفاده از خدمات را متوقف کند، استخراج نیز متوقف خواهد شد. هر چند بهتر است صاحبان سایت در این مورد با کاربران صادق باشند، اما این یک الزام قانونی نیست. به همین خاطر این روش استخراج، کمتر از سایر روشها در ردهبندی کریپتوجکینگ قرار میگیرد.

کیف پولهای تقلبی، یک راه دیگر برای کریپتوجکینگ

سایت Malwarebytes در 7 آپریل سال 2021 یک گزارش کامل از یک حملهی کریپتوجکینگ از کیف پولهای سختافزاری ترزور منتشر کرد. چندین کاربر کیف پول ترزور که به عنوان یک کیف پول امن سختافزاری شناخته میشود، توسط یک نرمافزار تقلبی رابط هک شدند. این اپلیکیشن روی گوگل پلی و اپل استور فعال بود و حتی در پنل سایت ساتوشی لب (تولیدکنندگان ترزور) هم در دسترس بود.

طبق گزارش واشنگتن پست، این اپلیکیشن تقلبی ترزور حداقل دو هفته در اپل استور فعال بود و 1000 بار پیش از آن که از فروشگاه حذف شود، دانلود شده بود. قربانیان این اپلیکیشن در آن زمان گفتند که در آن زمان این اپلیکیشن حداقل 150 دیدگاه با امتیاز 5 ستارهای داشته که برای جلب اعتماد آنها کافی بوده است. این اپلیکیشن هم به کار کریپتوجکینگ مشغول بود و هم کیف پول ترزور قربانیان حمله را هک میکرد.

کاربران زیادی در این حمله قربانی شدند. یک کاربر گزارش داد که حداقل 17.1 بیت کوین در این حمله از دست داده که حدود 600 هزار دلار ارزش داشته است. البته اکانت رسمی ترزور، در ژانویه یک توییت هشدار دربارهی این اپلیکیشن منتشر کرد اما تا زمان حذف اپلیکیشن از اپ استور و گوگل پلی، افراد زیادی قربانی این حمله شدند.

سه نمونه دیگر مهم کریپتوجکینگ

برای اولین بار در سال ۲۰۱۷ بود که خطر کلاهبرداری از طریق کریپتوجکینگ با نرمافزار Coinhive Miner بر سر زبانها افتاد. پیش از آن و از سال ۲۰۱۱، اخباری پراکنده در خصوص آلودگی برخی نرمافزارها و بهویژه سرویسهای Botnets به کدهای مخرب جاوااسکریپت با هدف کلاهبرداری از این طریق شنیده میشد. در بخشهای قبلی، نفوذ کریپتوجکرها به کیف پول ترزور را مثال زدیم. در این بخش به مرور سه مورد دیگر کریپتوجکینگ در سالهای اخیر میپردازیم.

Coinhive اولین کریپتوجکر بزرگ تاریخ

کوین هایو، یک نرمافزار استخراج ابری ارز دیجیتال بود. در سپتامبر ۲۰۱۷ این نرمافزار یک کد جاوااسکرپیت را بهمنظور استخراج ارز دیجیتال با استفاده از قدرت CPU کامپیوترهای شخصی برای ماینینگ مونرو منتشر کرد. Coinhive در آن سال بهعنوان ششمین بدافزار جهان معرفی شد. در سال ۲۰۱۹ این سرویس رسما به کار خود پایان داد. بااینحال بر اساس گزارش Criminal IP Asset Search تا سال ۲۰۲۳ هنوز بیش از پنج هزار کامپیوتر به این بدافزار آلوده بودهاند.

مایکروسافت دومین قربانی بزرگ کریپتوجکینگ

در سال ۲۰۱۹ گزارش شد که هشت برنامه در مایکروسافت استور به کدهای جاوااسکریپت کریپتوجکینگ آلوده شدهاند. این برنامهها عبارت بودند از:

- Fast-search Lite

- Battery Optimizer (Tutorials)

- VPN Browsers+

- Downloader for Youtube Videos

- FastTube

- Findoo Browser 2019

- Clean Master+ (Tutorials)

- Findoo Mobile & Desktop Search

پس از این گزارش، مایکروسافت سریعا این برنامهها را حذف کرد.

آلوده شدن خدمات آمازون به بدافزار AMBERSQUID

یکی از جدیدترین موارد کریپتوجکینگ مربوط به آلوده شدن خدمات وب آمازون (AWS) به بدافزاری به نام AMBERSQUID در سال ۲۰۲۳ است. نمونهای از این خدمات AWS Amplify، AWS Fargate و Amazon SageMaker هستند. بر اساس گزارشها این بدافزار توانسته برای نفوذ به سرویسهای ابری آمازون، نیاز به تاییدهای اضافهتر از AWS را دور بزند.

ارزهای قابل استخراج با کریپتوجکینگ

همانطور که در بخشهای قبلی اشاره کردیم، کریپتوجکرها از قدرت پردازش کامپیتور شخصی قربانی خود عمدتا برای استخراج ارزهایی استفاده میکنند که به هش ریت پایینی نیاز دارند. بهاینترتیب، تنها توکنهایی به این روش قابل استخراج هستند که اولا از مکانیسم PoW یا اجماع اثبات کار برای تولید بلوک استفاده کنند و در درجه دوم نیز انرژی الکتریکی و قدرت محاسباتی لازم برای ماینینگ آنها پایین باشد.

بر اساس این معیارها، طبیعی است که نام توکن مونرو با نماد XMR را لیست ارزهای دیجیتال مورد علاقه کریپتوجکرها در سالهای اخیر ببینیم. در ردههای بعدی نیز توکنهایی مانند زی کش (ZEC)، دوج کوین (DOGE)، اتریوم کلاسیک (ETC)، راون کوین (RVN) و هورایزن (ZEN) قرار دارند. در حملات بزرگ به شرکتها، همچنان احتمال ماینینگ بیت کوین نیز وجود دارد.

چرا کریپتوجکینگ برای هکرها جذاب است؟

انگیزهی پشت کریپتوجکینگ ساده است: پول! استخراج رمزارزها بسیار سودآور است اما تهیه دستگاههای استخراج، هزینههای کلان برق، فرسودگی دستگاهها و تهویه آنها این کار را به فعالیتی پرهزینه تبدیل میکند. بنابراین استفاده از قدرت پردازش کامپیوتر دیگران، یک روش موثر و ارزان برای استخراج کوینهای ارزشمند است.

ممکن است این سوال برای شما پیش بیاید که قدرت پردازش ضعیف کامپیوتر یا تلفن همراه من چه تاثیری در استخراج دارد؟ پاسخ این است که هدف این نوع حملات تعداد محدودی دستگاه نیست. بلکه هزاران دستگاه در سراسر دنیا به این بدافزار آلوده میشوند و در فرآیند استخراج هکر مشارکت میکنند.

چرا مقابله با حملات کریپتوجکینگ اهمیت دارد؟

شاید به نظرتان این حمله بی ضرر باشد. چون عملاً فقط میزانی قدرت پردازش از شما دزدیده شده است ولی سایر حملات سایبری همچون حمله داستینگ میتواند منجر به از دست رفتن اطلاعات و داراییهای شما شود. بنابراین به چند دلیل باید نگران این حملات باشید:

- این کار بدون اجازه و خواست شما انجام میشود. فرض کنید که هکر از هزاران کامیپوتر برای این کار استفاده میکند. پس او میتواند میزان زیادی ارز دیجیتال را بدون این که قربانیانش خبردار شوند، استخراج کند و سود بسیار زیادی به دست آورد.

- کریپتوجکینگ در واقع به سیستم کامیپوتر شما آسیب میزند و باعث میشود زودتر فرسوده شود. این کار هزینههای زیادی برای بهبود عملکرد سیستم یا تعویض آن به شما تحمیل خواهد کرد.

نشانههایی که باید به آن حساس باشید

هنگامی که هدف حملهی کریپتوجکینگ قرار گرفته باشید، نشانههای مختلفی در کامپیوترتان بروز میکند که باید نسبت به آنها حساس باشید:

- کاهش کیفیت عملکرد سیستم کامپیوتر

- گرم شدن غیر معمول باتری یا سختافزارهای دیگر

- خاموش شدن ناگهانی سیستم به خاطر کمبود قدرت پردازش

- کاهش سرعت قابل توجه کامپیوتر

- بالا رفتن غیرمنتظره هزینه برق

توصیههایی برای جلوگیری از کریپتوجکینگ

- روی منابع پردازشی کامپیوتر خود به شکل مستمر نظارت کنید. دقت کنید که میزان مصرف این منابع چقدر تغییر میکند و روی تغییرات بزرگ و کوچک حساس باشید.

- از افزونههایی روی مرورگر خود استفاده کنید که برای جلوگیری از کریپتوجکینگ ایجاد شدهاند.

- از افزونههای مسدود کردن تبلیغات استفاده کنید.

- به صورت مداوم سیستم عامل و نرمافزار ضدویروس خود را بهروزرسانی کنید.

- از نصب کردن نرمافزارهای مشکوکی که با تبلیغات به شما پیشنهاد میشود، خودداری کنید.

- صفحاتی را که به ارائه اسکریپتهای رمزنگاری معروف هستند، مسدود کنید.

کریپتوجکینگ، یکی از خطرات بیشمار دنیای کریپتو

علاوه بر مشکلات باج افزار، انواع روشهای کریپتوجکینگ یکی از راههای محبوب سارقان در بازار ارزهای دیجیتال است. هر چند ممکن است این روش شما را نگران نکند، اما در طولانی مدت آسیبهای جبرانناپذیری به سیستم کامپیوتری شما وارد خواهد کرد. همانطور که گفتیم بهتر است از کلیک بر روی تبلیغات یا لینکهایی که مشکوک هستند خودداری کنید و از ورود به سایتهای نامعتبر پرهیز کنید. هکرهایی که از شیوه کریپتوجکینگ استفاده میکنند ممکن است بدافزارهای متفاوتی روی سیستم کاربر نصب کنند که به هکر اختیارات بیشتری بدهد و از این طریق داراییهای کیف پول کاربر نیز به خطر بیافتد. در پایان باید یادآور شد که در دنیای ارزهای دیجیتال علاوه بر سودهای کلان؛ امکان ضررهای ناگهانی و سرقت داراییها نیز وجود دارد. بنابراین در کنار فعالیت در این بازار، باید همواره دانش خود را بهروز کرده تا از داراییهای خود حفاظت کنید.

آیا تاکنون در معرض حملات کریپتوجکینگ یا سایر روشهای هک قرار گرفتهاید؟ در کامنتها برای ما بنویسید تا در مقالات آینده به بررسی آنها بپردازیم.

اولین نفری باشید که نظر خود را به اشتراک میگذارید!

اولین نفری باشید که نظر خود را به اشتراک میگذارید!

قیمت بیت کوین BTC

قیمت بیت کوین BTC قیمت اتریوم ETH

قیمت اتریوم ETH قیمت بایننس کوین BNB

قیمت بایننس کوین BNB قیمت تتر USDT

قیمت تتر USDT قیمت نات کوین NOT

قیمت نات کوین NOT قیمت پکس گلد PAXG

قیمت پکس گلد PAXG قیمت کاردانو ADA

قیمت کاردانو ADA قیمت پولکادات DOT

قیمت پولکادات DOT قیمت ترون TRX

قیمت ترون TRX قیمت ریپل XRP

قیمت ریپل XRP قیمت سولانا SOL

قیمت سولانا SOL قیمت اوالانچ AVAX

قیمت اوالانچ AVAX قیمت آربیتروم ARB

قیمت آربیتروم ARB قیمت پپه PEPE

قیمت پپه PEPE قیمت تون کوین TON

قیمت تون کوین TON